De una manera simplificada podríamos definir un ataque de fuerza bruta como aquel que consigue obtener la clave de acceso a nuestra instalación probando todas las combinaciones posibles hasta dar con la correcta. Este tipo de ataques pueden ser tan sencillos como probar con los usuarios y contraseñas más usados y fáciles de recordar, como puede ser "admin: 123456", o pueden ser realizados por complejos software que van combinando opciones de una librería preestablecidas con millones de posibilidades.

Pero este tipo de ataques tienen dos grandes enemigos, los captcha y los plugin de bloqueo. Hablando específicamente de proteger el acceso a nuestra instalación lo mejor es la instalación de un plugin que limite el número de intentos que podemos emplear para acceder con nuestras credenciales a nuestra instalación de WordPress. Entre una de las más utilizadas está Loginizer.

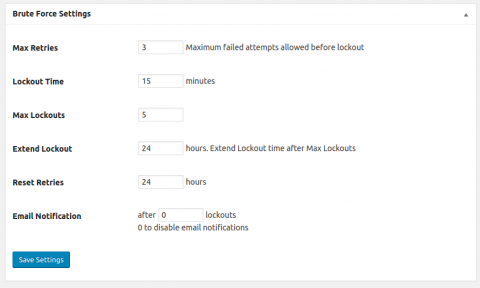

Loginizer permite configurar el número máximo de intentos que un usuario puede utilizar para ingresar a nuestro sitio tras lo cual su IP será bloqueda. También se puede configurar doble autenticación, reCAPTCHA, PasswordLess Loging y muchas más funcionalidades en su versión Premium. Es decir, una completa herramienta para proteger nuestro WordPress de ataques de fuerza bruta.

Por su parte un ataque por inyección de código consiste en insertar un script en algún archivo o carpeta de nuestro tema, o incluso dentro de nuestra instalación de WordPress, el cual capturará datos de nuestro sitio para enviarlos a nuestro atacante, siendo los más habituales los denominados inyección SQL. Existen tres acciones que podemos llevar a cabo para protegernos de este tipo de ataques, siendo el primero de ellos cambiar el prefijo predefinido de nuestra base de datos y el segundo cambiar el nombre de usuario admin. El tercero consiste insertar el siguiente código dentro del fichero .htaccess ubicado en la raíz de nuestra instalación mediante un editor de código o de texto plano.

# inyección de código

Options +FollowSymLinks

RewriteEngine On

RewriteCond %{QUERY_STRING} (\<|%3C).*script.*(\>|%3E) [NC,OR]

RewriteCond %{QUERY_STRING} GLOBALS(=|\[|\%[0-9A-Z]{0,2}) [OR]

RewriteCond %{QUERY_STRING} _REQUEST(=|\[|\%[0-9A-Z]{0,2})

RewriteRule ^(.*)$ index.php [F,L]

Con estas sencillas acciones tendremos una instalación de WordPress mucho más protegida contra estos dos tipos de ataques que son los más empleados para romper las defensas en internet. ¿Y tú, conoces alguna otra manera para protegerte contra este tipo de ataques que quieras compartir con nosotros?

Comentarios

amigo ayuda

amigo tengo una web quue nos robaron antes eramos administradoress pero cmabiaron todo hasta el contenido y queremos tener accesp nuevamente tiene varias fallas para ataques para ingresar pero no se como hacerlo

Attack: XSS - Unfiltered tag

En respuesta a amigo ayuda por dandy (no verificado)

Ataque XSS

Hola Dandy, gracias por leernos.

Si no es posible reinstalar una copia de seguridad anterior, lo único que te puedo recomendar es que te pongas en contacto con un especialista en seguridad web, aunque como te comento, sin una copia de seguridad la cosa puede estar complicada.

Un saludo y suerte.

Añadir nuevo comentario